Hackathon domotique 2025 du CYD Campus - Explorer la sécurité pour les systèmes d’automatisation et de contrôle des bâtiments

Le hackathon des systèmes d’automatisation et de contrôle des bâtiments du Cyber-Defence Campus (CYD Campus) d'armasuisse sciences et technologies (S+T) s’est déroulé du 3 au 7 février à Thoune. Les participants ont eu l’occasion de tester de vrais systèmes de CVC (chauffage, ventilation et climatisation), d’analyser les vulnérabilités en matière de sécurité et de développer des stratégies de défense. En plus d’un parcours de recherche ouvert, l’événement a proposé une formation intensive en analyse de micrologiciel et en sécurité réseau. L’accent a été mis sur l’échange entre experts et la collaboration interdisciplinaire.

Andrea Thäler, cybersécurité et science des données, armasuisse science et technologies

En bref

Cette édition s'est concentrée en particulier sur la cybersécurité des systèmes d'automatisation et de contrôle des bâtiments (BACS). Bien que les BACS soient largement utilisés dans les bâtiments modernes, peu de recherches ont été menées jusqu'à présent. Le hackathon BACS, organisé par le Cyber-Defence Campus (CYD Campus) d'armasuisse Science et Technologie (S+T), a donc permis d'utiliser des méthodes de cybersécurité pour étudier plus en détail ce problème.

L’objectif de ce hackathon était de lancer une initiative de recherche sur la cybersécurité des systèmes d’automatisation et de contrôle des bâtiments. Ces systèmes sont étendus, rarement mis à jour et souvent non gérés par les services informatiques. L’insuffisance de la recherche en matière de sécurité et de la compréhension de ces systèmes pose un risque important. C’est ce qui a motivé la création du hackathon : réunir des fournisseurs, des spécialistes de l’automatisation des bâtiments, des chercheurs en cybersécurité et des universitaires pour une semaine de tests, d’expérimentation et d’apprentissage sur la sécurité des systèmes d’automatisation et de contrôle des bâtiments.

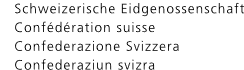

Pour faciliter les objectifs du hackathon, les participants ont eu accès à plus d’une centaine d’appareils et de systèmes. Ces derniers ont été configurés pour reproduire un environnement réel, avec des éclairages, des capteurs de présence, des vannes, des thermostats, etc. Les systèmes ont été conçus pour simuler des installations réelles et permettre aux participants d’interagir avec elles et d’explorer divers aspects de l’automatisation et du contrôle des bâtiments.

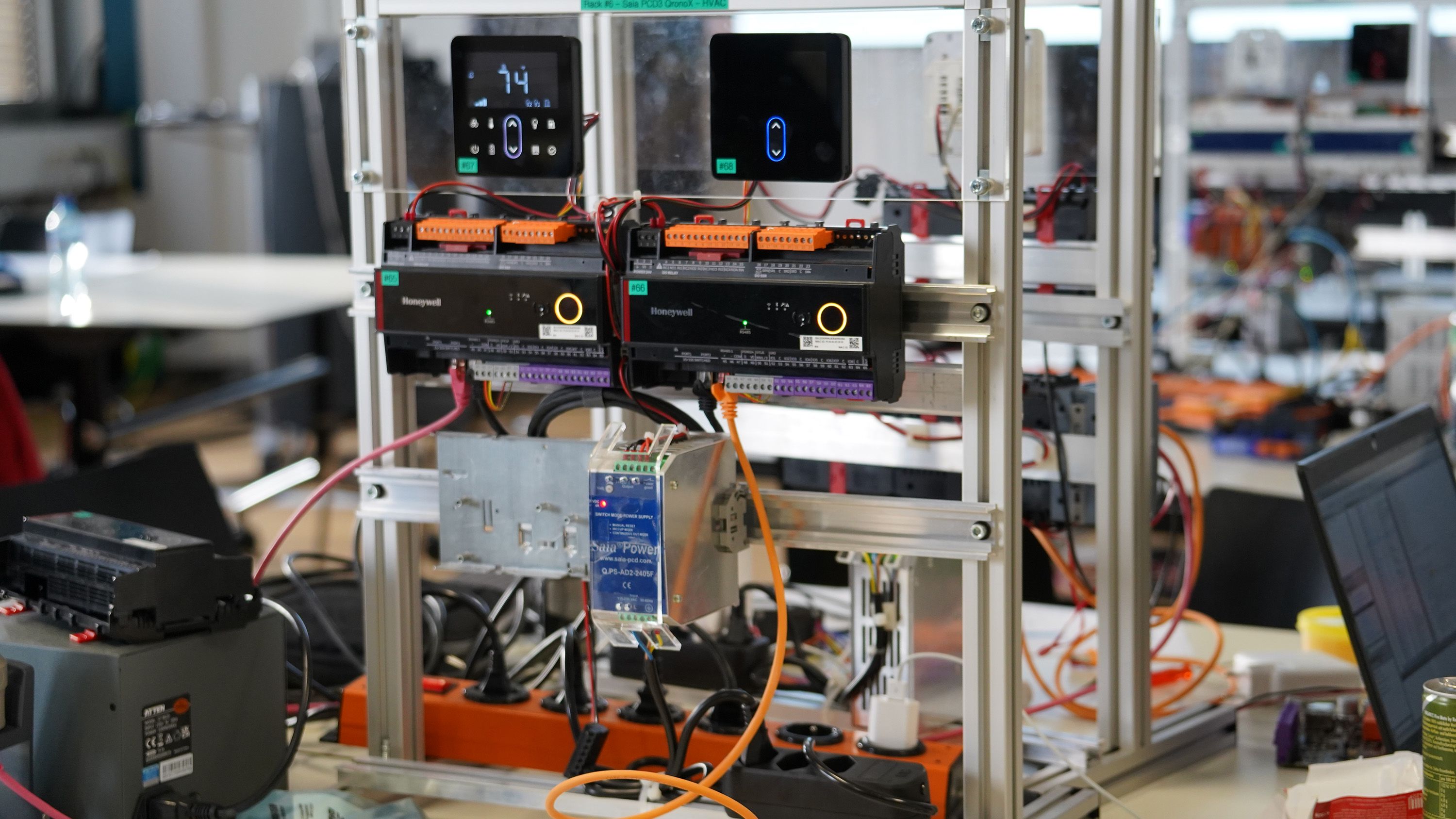

Principaux résultats et découvertes surprenantes

Le hackathon a donné lieu à plusieurs découvertes inattendues, mettant en valeur la créativité et l'expertise des participants. Ces derniers ont pu profiter d'un manque de contrôles d'intégrité sur le micrologiciel d'un appareil pour le modifier, ce qui leur a permis d'afficher des messages arbitraires et de modifier son comportement pour activer des fonctions administratives. Pour prouver qu’ils avaient pris le contrôle de l’appareil, ils lui ont fait afficher un texte de leur choix à l’écran. D’autres participants se sont concentrés sur le test des interfaces de gestion à l’aide du fuzzing des protocoles de trafic réseau, qui a donné des résultats positifs en découvrant les faiblesses des protocoles de communication du système. De plus, certaines équipes ont développé des implémentations logicielles de protocoles de gestion qui ont permis aux chercheurs de créer manuellement des paquets réseau, qui offrent un niveau de contrôle plus profond sur les interactions du système. Ces découvertes ont fourni des informations précieuses sur les vulnérabilités présentes dans les systèmes d’automatisation et de contrôle des bâtiments. Elles ouvrent la voie à de futures recherches et améliorations en matière de sécurité.

Le fuzzing est une technique de test de logiciel qui identifie les vulnérabilités et les bugs en entrant des données aléatoires, inattendues ou mal formées (le « fuzz ») dans un programme ou un système.

Un environnement de test innovant pour la recherche et l’apprentissage

Afin que les participants vivent une expérience d’apprentissage pratique, le hackathon des systèmes d’automatisation et de contrôle des bâtiments a fourni un environnement de test très bien équipé. Il incluait des systèmes CVC réels de divers fabricants, ainsi que des passerelles et des dispositifs autonomes pour les tests. L’événement a été divisé en deux parcours parallèles : un parcours de formation et un parcours de recherche et de conception d’outils ouvert. Le parcours de formation a permis aux participants d’acquérir des compétences pratiques dans l’analyse des micrologiciels et les protocoles de sécurité réseau. D’autre part, le parcours de recherche et de conception d’outils ouvert a encouragé les participants à approfondir la sécurité des systèmes d’automatisation et de contrôle des bâtiments. Dans ce parcours, la recherche s’est répartie entre stratégies offensives et stratégies défensives : le côté offensif s’est concentré sur la découverte et l’exploitation des vulnérabilités dans les dispositifs et les protocoles, tandis que le côté défensif s’est concentré sur le développement de mécanismes de protection, le test d’outils de détection et la mise en œuvre de mesures pour rendre les systèmes plus résistants aux attaques. À eux deux, ces parcours ont favorisé un environnement plaçant l’apprentissage et l’innovation à l’avant-garde de la cybersécurité des systèmes d’automatisation et de contrôle des bâtiments.

Perspectives d’avenir

Les systèmes d’automatisation et de contrôle des bâtiments sont désormais omniprésents dans les bâtiments modernes, mais leur sécurité a toujours été faible. Heureusement, l’industrie a commencé à adopter des pratiques et des normes de développement sécurisées telles que ISA/CEI 62443 et de nouveaux protocoles comme BACnet/SC. Cependant, ces solutions ne sont pas encore très répandues et font donc l’objet de peu de tests dans la pratique. Leur maturité est donc limitée, notamment en ce qui concerne la gestion efficace de la sûreté des systèmes d’automatisation et de contrôle des bâtiments. Et la recherche sur ces systèmes en matière de sécurité publique reste limitée. C’est pourquoi le CYD Campus a organisé le hackathon domotique : afin de favoriser la collaboration entre chercheurs, industriels et experts en sécurité afin de promouvoir davantage la sécurité et les solutions de sécurité innovantes.

ISA/CEI 62443 est une série de normes internationales pour la cybersécurité des systèmes d’automatisation et de contrôle industriels. Elle a été développée pour répondre aux préoccupations de sécurité des systèmes qui gèrent les infrastructures critiques, telles que les sites de production, les services publics et les systèmes d’automatisation des bâtiments.

Le Cyber-Defence Campus communiquera tous les problèmes de sécurité découverts aux fabricants concernés via le Centre national pour la cybersécurité (NCSC).